Pi-Hole in Virtualbox mit Lancom

Ein neues schönes Thema auf welches ich gestoßen bin, ist das Pi-Hole. Ein DNS-Filter für Werbung und weitere Dinge, die man aussperren möchte. Kurz gesagt werden alle ungewünschten DNS abfragen in einem „Blackhole“ versenkt und somit werden die Geräte bzw. Browser daran gehindert bestimmte Seiten aufzurufen. Leider hatte ich gerade keine Rasperry zur Hand um das zu testen, deshalb in einer VM mit Virtualbox.

Zunächst habe ich mir die wichtigsten Infos auf https://pi-hole.net/ durchgelesen.

Ubunto 16.04 wird unterstützt. Das passende 32bit oder 64bit Image findet ihr hier: http://releases.ubuntu.com/16.04/

Bitte die entsprechende iso Datei runterladen.

Dann Virtualbox runterladen und installieren, in meinem Fall für „Windows hosts“ da ich Windows 10 nutze.

https://www.virtualbox.org/wiki/Downloads

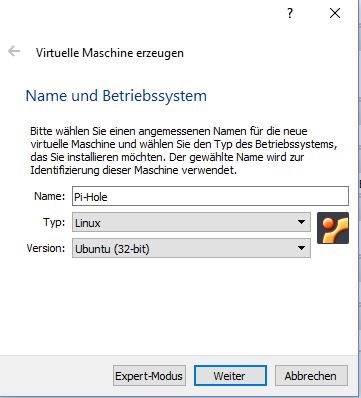

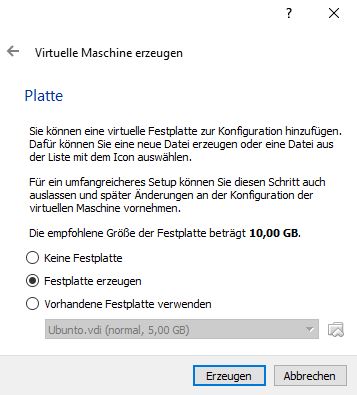

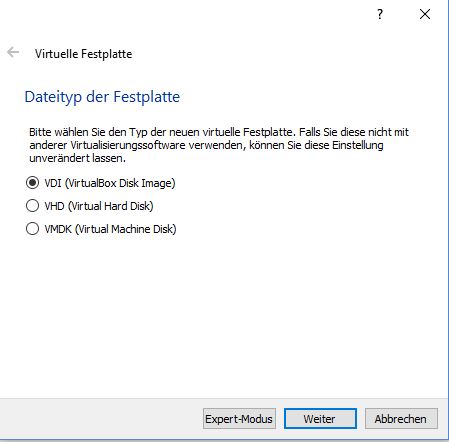

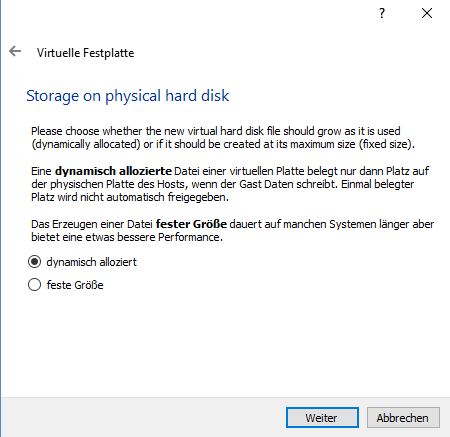

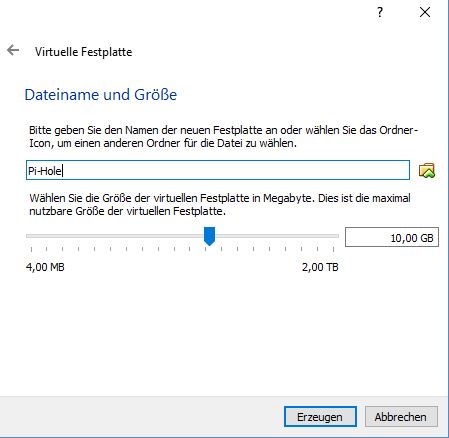

Nun kann es los gehen, Virtual Box öffnen und eine neue VM anlegen.

Bei mir habe ich nur Ubunto 32 Bit zur Auswahl, da mein Laptop bzw. der Intel Prozessor noch keine VM mit 64 Bit unterstützt. Sollte aber mit beiden Varianten gehen. Wenn ihr das 32 Bit iso geladen habt, dann bitte 32 bit auswählen.

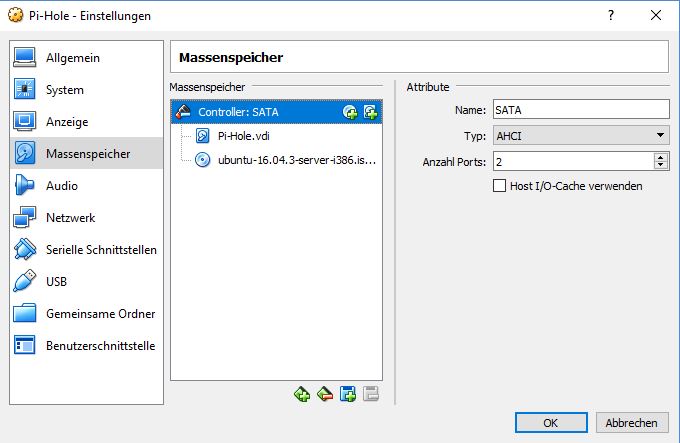

Jetzt muss man in den Einstellungen noch bei Massenspeicher den IDE Controller entfernen und ein neues DVD Laufwerk hinzufügen, dort wählt man dann die iso Datei von ubunto aus.

Ganz wichtig ist auch die Netzwerk Einstellungen anzupassen. Hier muss Netzwerkbrücke gewählt werden und der Controller der gerade benutzt wird. Bei mir der Gigabit Ethernet Controller.

Dann kann die VM gestartet werden. Jetzt wird erstmal ubunto installiert. Durchlaufen lassen, die Dialoge beantworten und auf neustart warten.

Die VM Instanz müsste jetzt auch eine eigene IP-Adresse vom Router (DHCP-Server) bekommen haben.

Dann muss man sich anmelden und kann das Pi-Hole installieren. Dazu folgenden Befehl nutzen: curl -sSL https://install.pi-hole.net | bash

Während der Installation wird man nach der IP-Adresse gefragt, diese müsste die via Dhcp vergebenen sein.

Als Upstream DNS Server habe ich allerdings nicht die vorbelegten genommen, sondern die DNS Server der Telekom, die mir aktuell über die Internetverbindung zugewiesen sind. Grund dafür ist, das ich IP-Telefonie nutze und die Adressauflösung dann besser funktioniert. Die IP-Telefonie der Telekom nutzt SRV und das können halt nur die Telekom Server, alle anderen DNS Server nutzen nur den A-Record.

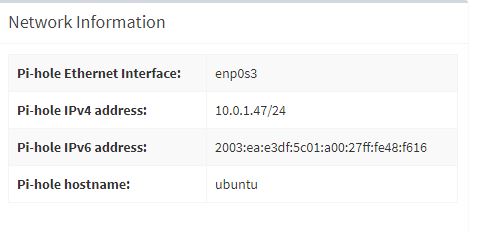

Wenn alles richtig läuft, dann sollte man nach der Installation die Pi-Hole Web Console unter der IP-Adresse der VM erreichen. z.B. http://10.0.1.47/admin/

Damit der Router jetzt auch die DNS Abfragen an das Pi-Hole schickt muss man jetzt unter Settings die Daten auslesen.

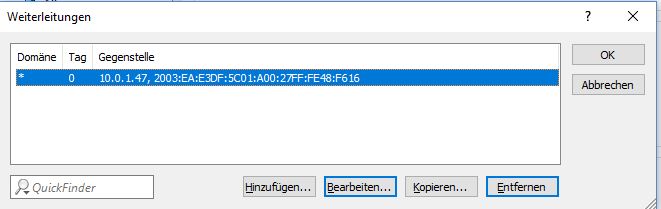

Diese Daten werden dann in den Router, in meinem Fall der Lancom Router unter DNS -> Weiterleitungen eingetragen.

Ab jetzt wird jede DNS-Anfrage vom Lancom an das Pi-Hole geschickt und entweder direkt beantwortet oder auf dem externen DNS Server erfragt. Steht eine Domain auf der Blacklist, so wird nur die IP-Adresse 0.0.0.0 zurück gegeben.

In der jetzigen Konfiguration kennt das Pi-Hole allerdings nur zwei IP-Adressen (Clients) den Router und den DNS Server im Internet. Die IP-Adressvergabe durch das Pi-Hole habe ich bislang nicht aktiviert.

2 Replies to “Pi-Hole in Virtualbox mit Lancom”

Hallo, wenn ich deine Weiterleitung/ LANCom nutze ist das Internet nicht mehr zugänglich; setze ich aber mit Komme, wie beschrieben auf der Plattform LanCom noch 9.9.9.9. dahinter funktioniert alles und die Filterung erfolgt.

Hi, ist immer eine Frage wie rum du es machst. Ich hatte es so, das die Clients erstmal immer den Lancom kontaktieren und von dort geht es weiter zum Pi-Hole. Der Pi-Hole fragt dann den externen DNS Server z.B. 9.9.9.9 ab.

Alternativ können die Clients natürlich auch den Pi-Hole zuerst befragen und der fragt dann den Lancom an. Dort hast du dann die Weiterleitung zu 9.9.9.9

vg andy